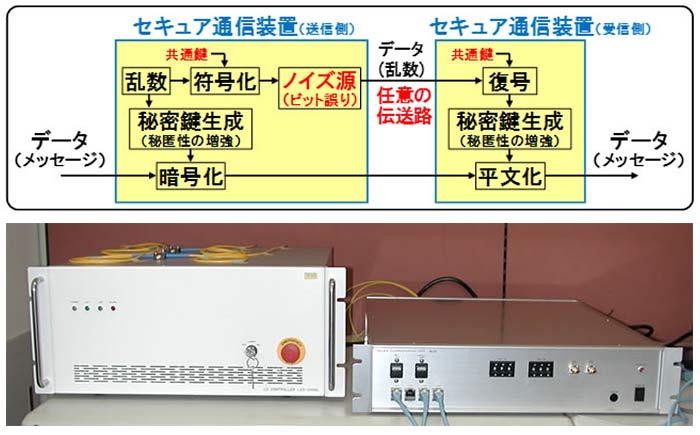

日立製作所は、3月13日、LANケーブルでインターネットに接続された環境で、事実上暗号解読が不可能なほど高い安全性を実現する暗号通信技術を開発、同技術を搭載した通信装置を試作したと発表した。

この装置では、送信機内にノイズ発生器を設置し、ランダムに発生するノイズを暗号通信に必要なデータに加えて送信、ノイズの除去方法を知っている正規受信者以外の暗号解読が困難に。

さらに、量子暗号通信で必要となる光ファイバーなどの特定の伝送路が不要で、LANケーブルで接続された世界のあらゆる地点への通信が可能だとしている。

IoT(*1)の進展に伴い情報セキュリティ対策の重要性が増す中、現在、秘匿性の高いデータをやり取りする際には、暗号通信が行われている。

しかし、一般的に利用されている共通鍵暗号方式(*2)では、データの暗号化を共通鍵と呼ばれる一つの鍵で行うため、共通鍵に起因する規則性が見破られ、不正に暗号が解読されるリスクがある。

また、量子光を利用したいわゆる量子暗号方式では、安全性は極めて高いもの、光ファイバーなどの特定の伝送路でPtoP(*3)で直結されている必要があり、さらに伝送路中の光の散乱などにより信号の減衰が生じることから、伝送可能距離が100 km程度に制限されてしまう問題があったと云う。

そこで日立は、ランダムなノイズが予測できないことに着目、ノイズによりデータを保護する仕組みを構築し、理論上、宇宙年齢(138億年)をかけても暗号解読ができないほどの安全性を有すると同時に、LANケーブルでインターネットに接続されたあらゆる地点への通信が可能な暗号通信技術を開発、この技術を搭載した通信装置を試作した。

試作した装置の特長は以下の通り。

1.共通鍵とランダムに発生するノイズを加えた乱数を用いることで安全性を向上

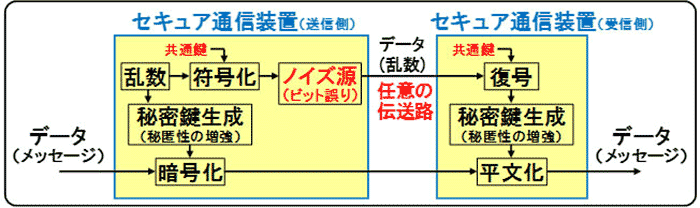

まず、この通信技術では、予め送受信者間で共通鍵を共有。

送信者は、データ(メッセージ)の送受信に先立ち、任意の乱数を共通鍵をパラメータにして変換(誤り訂正符号化(*4))。

これに、さらにランダムなノイズを加え、意図的にエラー(ビット誤り)を含んだ状態にして受信者に送信する。

続いて、送受信者は双方で送受信した乱数から秘密鍵を生成。この秘密鍵を使ってメッセージを暗号通信する。

このとき、受信者側にあるエラーを含んだ乱数(誤り訂正符号化されている)は、共通鍵を使ってノイズが除去された状態で復号(符号化の逆処理。誤り訂正符号では復号時にエラーが訂正される)されており、エラーは訂正済みの状態。

第三者が暗号化されたデータ(乱数及びメッセージ)を傍受してメッセージを解読するためには、秘密鍵を推定する必要があるが、傍受した乱数を元に推定しようとしても、共通鍵を持たない第三者は、誤り訂正符号を復号できないため、エラーを訂正できず秘密鍵の推定ができない。

また、暗号化されたメッセージを元に秘密鍵を推定しようとしても、秘密鍵には共通鍵に起因する規則性がないため推定ができず、結局、共通鍵の全数探索が必要となり、事実上暗号解読が不可能なほどに安全性が向上する(*5)。

– 試作したセキュア通信装置におけるデータの通信手順 –

2.ノイズ発生器を送信機内に設置し、デジタル信号化により特別な伝送路を不要に

また、同技術では、データ(メッセージ)の送受信に先立って送信される乱数に加えるノイズが大きいほど効率的に安全性を確保できるが、その一方で正規受信者が除去可能な範囲にノイズを設定する必要がある。

そこで、本試作機では光の位相揺らぎを利用したノイズ発生器を送信機内に設置、ノイズの大きさを制御可能にした。

これにより伝送路に特別に要求される性質がなくなり、ノイズを加えた乱数を通常のデジタル信号として送受信できるようになったため、光ファイバーなどの特定の伝送路が不要となった(*6)。

試作機は、LANケーブルを接続するだけで、伝送距離の制限なく暗号通信が可能。

同社では、オープンネットワークを介して同試作機の通信実験を行い、乱数及び暗号化されたメッセージが一般の伝送路を介して送受信可能なことを確認した。

この試作機の共通鍵の長さは1900ビット(*7)、全数探索数は10572となることから、同社は、宇宙年齢の138億年(4.4×1017秒)を使っても解読が困難なレベルの安全性を実現したとコメントしている(*8)。

なお、この研究は、2016年3月終了の文部科学省先端融合領域イノベーション創出拠点形成プログラム「ナノ量子情報エレクトロニクス連携研究拠点」(東京大学)で行われた研究をその後発展させたものだと云う。

また、この成果は、3月17日から早稲田大学で開催される「第65回応用物理学会春季学術講演会」で発表される予定。

日立は、今後、本技術を高いセキュリティが要求されるエネルギー、金融、鉄道管理、防衛などの分野へこの技術を適用し、安心・安全な社会の実現をめざすとしている。

*1)IoT: Internet of Things

*2)共通鍵暗号方式:暗号化と復号化に同一の(共通の)鍵を用いる暗号方式。

*3)PtoP: Point to point

*4)誤り訂正符号:誤り訂正符号はデータを冗長にしてエラーがあった場合にそれを検出及び訂正する技術。この発表の技術では共通鍵を符号化における一つのパラメータとして利用する。よって、復号時にも共通鍵は必須。

*5)本技術では乱数のエラー訂正、よって符号化が必須。*4で記載のように共通鍵はその際の一つのパラメータとして利用。データ(メッセージ)の暗号化には直接利用しない。同技術において共通鍵に起因する規則性がないのはこの仕組みにも拠る。詳細はarXivに掲載予定。タイトル:Secret Key Generation from Channel Noise with the Help of a Common Key。

*6)量子暗号では伝送路上において量子光の性質を利用する。

*7)暗号における安全性の高さは、暗号の仕組みと共通鍵の長さに依存する。1900ビットは解読耐性を示すための有効鍵長で、試作機における実際の鍵長は2496ビット。

*8)例えば、1GHzのレートで共通鍵候補の探索が可能なコンピュータを100億台使って138億年の間共通鍵候補を探索したとすれば、調べられる候補数は4.4×1036であり、10572と比べると桁違いに小さい。

[問い合わせ先]

株式会社日立製作所 研究開発グループ 研究管理部 [担当:小平、安井]

〒185-8601 東京都国分寺市東恋ヶ窪一丁目280番地

電話 : 042-323-1111(代表)